AI力量反欺诈

网络欺诈手段一直在变,你的防范策略也应如此!

Veri-id借助先进的人工智能模型来评估欺诈风险,能够针对企业面临的特定威胁进行智能适配。

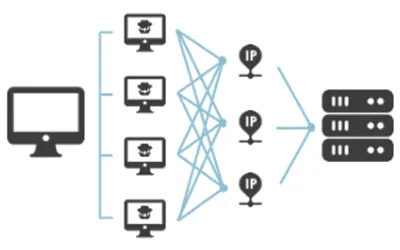

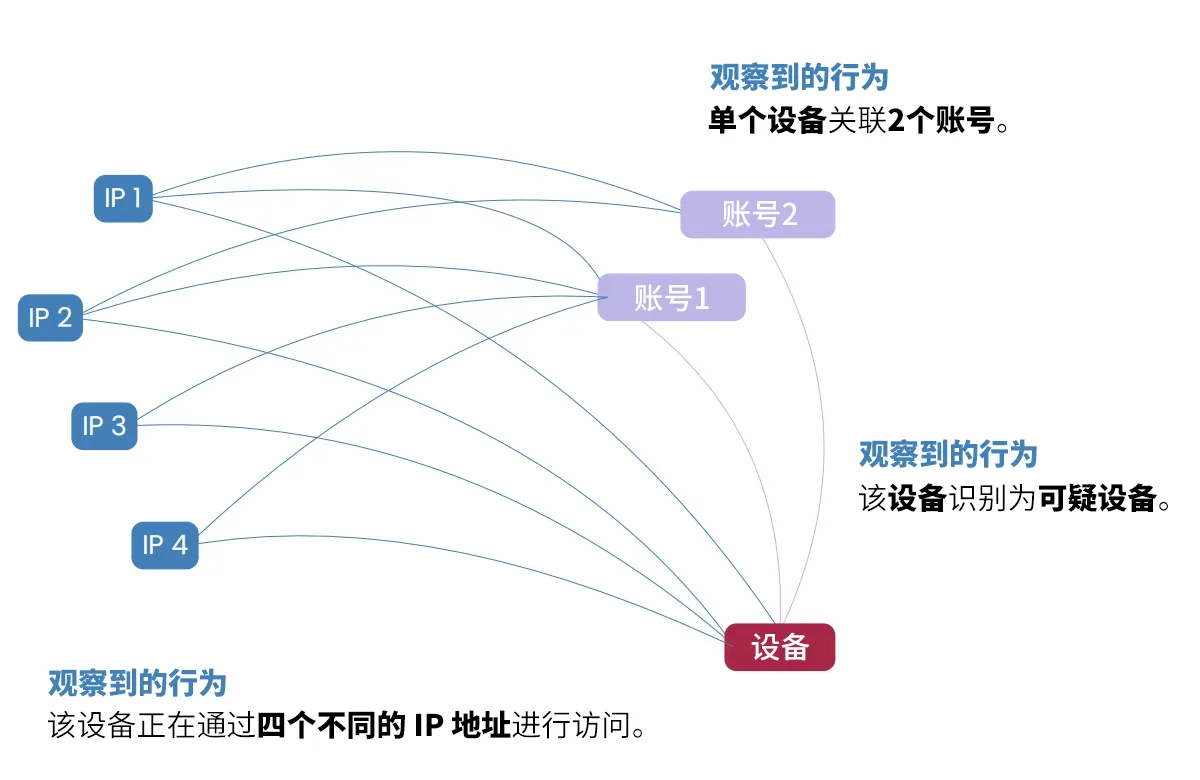

设备信息揭露风险

综合分析多种用户设备信息,锁定可疑欺诈行为,让欺诈攻击无所遁形。

风险规则自定义

企业可根据业务特性,自由设置阈值和规则,进行精准风险决策,掌握欺诈防御战主动权。

网络欺诈手段一直在变,你的防范策略也应如此!

Veri-id借助先进的人工智能模型来评估欺诈风险,能够针对企业面临的特定威胁进行智能适配。

综合分析多种用户设备信息,锁定可疑欺诈行为,让欺诈攻击无所遁形。

企业可根据业务特性,自由设置阈值和规则,进行精准风险决策,掌握欺诈防御战主动权。

自动批准

自动批准 拒绝/挑战

拒绝/挑战

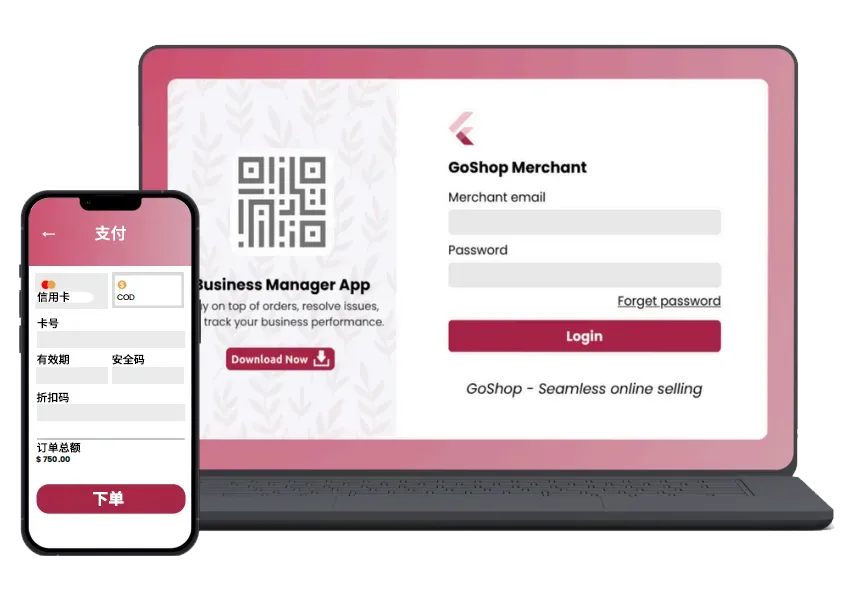

无论是浏览器、移动应用还是商户网站的交易,一旦存在欺诈,系统都能立即锁定。

账户接管

机器人攻击

BIN攻击

拒付欺诈

卡测试

钓鱼攻击

快速识别并降低欺诈风险,保护在线信用卡交易及商户端账户登录安全。

账户接管

机器人脚本/网络爬虫

账户数据盗窃

设备伪冒

卡号测试

钓鱼攻击

需要管理大量会员数据?Veri-id帮你守护会员账户,防范未经授权的访问等多种安全风险。

凭证填充

账户接管

促销滥用

设备伪冒

账户测试

钓鱼攻击

当在线平台涉及众多会员账户,且需要处理支付请求,存储卡片信息时,其登录系统就极易受到欺诈攻击。

凭证填充

账户接管

暴力破解

设备伪冒

转账欺诈

钓鱼攻击

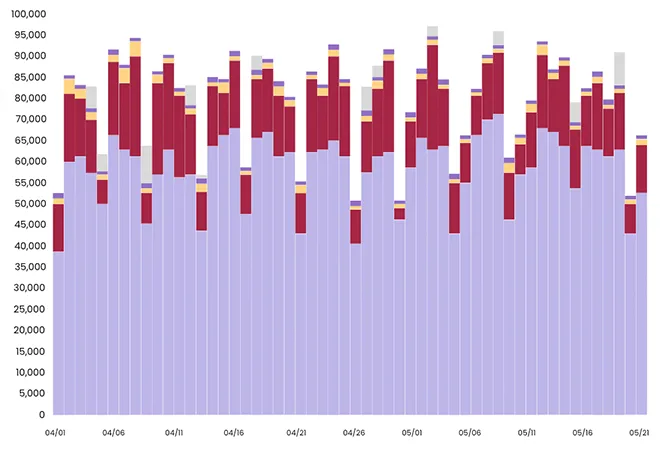

总交易量

卡号数量

总交易数量(有设备资讯)

设备数量

用户地域覆盖范围

商户数量

3DS验证结果统计

每日3DS验证结果

| 交易状态 | 数量 | 百分比 |

|---|---|---|

| Y | 3,402,302 | 67.60% |

| N | 736,877 | 16.37% |

| Nan | 496,584 | 11.03% |

| A | 68,326 | 1.52% |

| R | 68,315 | 1.45% |

| C | 54,689 | 1.22% |

| U | 36,250 | 0.81% |

| 总计 | 4,500,343 |